Criando um cluster 1s 8.3

Termos, conceitos

Por que você precisa de um servidor 1C?

O termo “cluster de servidores” refere-se a vários computadores (servidores) executando uma tarefa comum.

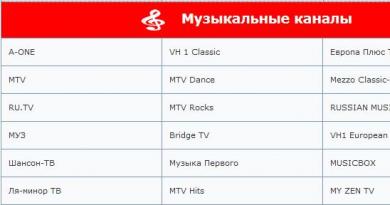

As tarefas resolvidas pelo cluster de servidores 1C:Enterprise 8 são mostradas na figura abaixo.

Diferença entre 8,1 e 8,2

Cluster 1C 8.1

O cluster de servidores 1C:Enterprise 8.1 é uma implementação das ideias de distribuição de carga em servidores que atendem a solicitações de clientes. Este mecanismo distribui a carga dos recursos computacionais dentro de um servidor ou vários servidores (“Servidores de Trabalho”), garantindo assim o escalonamento da aplicação. O cluster de servidores duplica o código que atende conexões de clientes. O código executável duplicado do cluster é denominado "Processo de trabalho" (rphost). Ao instalar um cluster, apenas um processo de trabalho é criado.

Vários processos de trabalho em um servidor permitem usar efetivamente a quantidade de RAM e recursos do processador para executar solicitações, bem como conectar uma sessão do cliente a outro processo de trabalho se o atual “travar”.

O programa Server Agent (ragent) é responsável por entender o que está sendo executado em um servidor específico. A interrupção do agente do servidor tornará o servidor indisponível para uso pelo cluster. O agente armazena suas informações no arquivo srvribrg.lst.

As informações sobre bancos de dados de trabalho e processos de trabalho envolvidos são de propriedade do “Gerenciador de Servidores” (rmngr). Ele armazena essas informações no arquivo 1CV8Reg.lst. A interrupção do gerenciador de servidores pode levar à reinicialização dos aplicativos clientes se o gerenciador for reiniciado com êxito ou à parada completa dos servidores em funcionamento de todo o cluster.

1C:Enterprise 8.1 permite a possibilidade de criar vários clusters independentes em um servidor. Cada um deles é identificado na rede por uma “porta IP” exclusiva e um número exclusivo nos arquivos de serviço. O primeiro cluster recebe a porta 1541 por padrão.

O snap-in Enterprise Servers foi projetado para gerenciar o cluster.

Você pode se conectar a servidores por nome de servidor ou endereço IP.

Agente de servidor

O agente servidor “conhece” todos os clusters que estão em execução no servidor. Essas informações são armazenadas no arquivo srvribrg.lst com uma lista de clusters e uma lista de administradores. A porta principal do agente é 1540. Em cada servidor Working, apenas um agente pode ser lançado, atendendo todos os clusters possíveis neste servidor.

Para obter informações mais detalhadas visualmente, use o utilitário Process Explorer (desenvolvido pela Sysinternals). O programa permite que você analise mais profundamente qualquer processo em execução, incluindo um cluster de servidor 1C:Enterprise 8.1.

Gerenciador de clusters

O gerenciador de cluster é responsável pela operação do cluster. Cada cluster possui seu próprio gerenciador. O gerenciador armazena informações sobre o cluster no arquivo 1CV8Reg.lst (registro do cluster). Cada Cluster Manager também possui sua própria porta no Work Server. Para o primeiro cluster, a porta padrão do Manager é 1541. É esta porta que é exibida no snap-in 1C:Enterprise Servers na ramificação Clusters, identificando o cluster.

O gerente recebe solicitações da parte cliente do 1C:Enterprise 8.1 e toma uma decisão para qual Workflow fornecer essa solicitação de serviço.

O Manager usa a porta de serviço para interagir com os processos de trabalho.

O processo de trabalho

O Processo de Trabalho é responsável por “trabalhar com os clientes”. Podemos dizer que na versão anterior do 1C:Enterprise 8.0 havia apenas um “Workflow”.

Pode haver vários processos de trabalho em um cluster 1C:Enterprise 8.1. O gerenciador do servidor decide qual processo de trabalho atenderá a conexão do cliente. Para conexões de cliente, os Processos de Trabalho recebem, por padrão, um intervalo de portas IP 1560 – 1591. Além disso, cada Processo de Trabalho recebe uma porta de Serviço para comunicação com o gerenciador de cluster. Cada processo de trabalho usa até 2 Gb de RAM em um sistema operacional de 32 bits. Em um sistema operacional de 64 bits, a limitação é imposta pela quantidade física de RAM

Cluster 1C 8.2

Cluster de servidores 1C:Enterprise 8.2 – desenvolvimento adicional de tecnologias de servidor 8.2.

O servidor pode funcionar “como 8.1”, ou seja, permanece compatível com tecnologias anteriores.

Além disso, uma nova abordagem para a operação do servidor foi implementada. Agora, em vez de processos, as sessões desempenham um papel importante.

As sessões permitem balanceamento de carga e tolerância a falhas em um aplicativo gerenciado.

Gerenciador de clusters

O gerenciador de cluster agora se tornou mais complexo. Algumas funções agora podem ser separadas em um processo separado e até mesmo colocadas em outro servidor funcional no cluster. Isso permite equilibrar a carga do servidor.

A tolerância a falhas do servidor 8.2 é alcançada por meio de:

- Armazenando informações sobre a sessão do usuário.

- O usuário não está mais vinculado ao fluxo de trabalho.

- Reserva de processos de trabalho em um cluster.

- Deve haver vários processos de trabalho, incluindo os redundantes

- Reserva de cluster.

- Um cluster sobressalente é indicado quando conectado, eles são listados na linha de conexão;

Isto permite a continuidade da operação:

Se a conexão física do cliente com o cluster for interrompida (a faxineira puxou o cabo, a energia do equipamento de rede foi desligada, houve um problema com o provedor), não há necessidade de se reconectar à infobase e iniciar tudo o trabalho novamente. Depois que a conexão física for restaurada, o usuário poderá continuar trabalhando a partir do ponto onde foi interrompida.

Se a manutenção dos computadores do cluster for necessária, eles poderão ser desligados durante a operação sem impedir que os usuários trabalhem com a base de informações.

Se algum servidor no cluster falhar, o trabalho do usuário não será interrompido; ele será automaticamente transferido para o cluster de backup e/ou processos de trabalho de backup. Para os usuários, essa transição será invisível.

Se um dos processos de trabalho do cluster falhar, os usuários conectados a ele serão automaticamente transferidos para outros processos de trabalho ou de backup. Essa transição também será invisível para os usuários.

Cluster 1C 8.3

O Servidor 8.3 é caracterizado por um código interno recentemente redesenhado, embora “do lado de fora” possa parecer que se trata de um 8.2 ligeiramente modificado.

O servidor tornou-se mais “autoconfigurável”; alguns parâmetros, como o número de processos de trabalho, não são mais criados manualmente, mas são calculados com base nas descrições dos requisitos de tarefas de tolerância a falhas e confiabilidade.

Foi desenvolvido um mecanismo de balanceamento de carga, que pode ser utilizado tanto para aumentar o desempenho do sistema como um todo, quanto para utilizar um novo modo de “economia de memória”, que permite trabalhar “com memória limitada” nos casos em que a configuração usou “gosta de consumir memória”.

A estabilidade de operação ao usar grandes quantidades de memória será determinada pelos novos parâmetros do servidor de produção.

O parâmetro “consumo seguro de memória por chamada” é especialmente interessante. Para quem não tem ideia do que é, é melhor não treinar de forma “produtiva”. O parâmetro “Tamanho máximo de memória dos processos de trabalho” permite, em caso de “estouro”, não travar todo o processo de trabalho, mas apenas uma sessão “com o perdedor”. “A quantidade de memória do processo de trabalho até a qual o servidor é considerado produtivo” permite bloquear novas conexões assim que esse limite de memória for excedido.

Recomendo isolar os processos de trabalho por base de informações, por exemplo, especificando o parâmetro “Número de segurança da informação por processo = 1”. Com vários bancos de dados altamente carregados, isso reduzirá a influência mútua tanto em termos de confiabilidade quanto de desempenho.

Uma contribuição separada para a estabilidade do sistema é feita pelo “despesa” de licenças/chaves. No 8.3, tornou-se possível utilizar um “gerenciador de licenças de software”, que lembra o gerenciador “aladin”. O objetivo é poder colocar a chave em uma máquina separada.

É implementado como outro “serviço” no gerenciador de cluster. Você pode usar, por exemplo, um laptop “gratuito”. Adicione-o ao cluster 1C 8.3, crie um gerenciador separado nele com o serviço “serviço de licenciamento”. Você pode inserir uma chave hasp de hardware em seu laptop ou ativar licenças de software.

De maior interesse para os programadores devem ser os “Requisitos de Atribuição de Funcionalidade”.

Portanto, em um laptop com chave de segurança, para não lançar usuários no servidor do cluster, é necessário adicionar “requisitos” para o objeto de requisito “Conexão do cliente para segurança da informação” - “Não atribuir”, ou seja, impedir que processos de trabalho neste servidor processem conexões de cliente.

Ainda mais interessante é a capacidade de executar “apenas trabalhos em segundo plano” no servidor de produção do cluster, sem sessões de usuário. Dessa forma, você pode mover tarefas (código) altamente carregadas para uma máquina separada. Além disso, você pode executar uma tarefa em segundo plano de “fechamento do mês” utilizando o “Valor de um parâmetro adicional” em um computador, e a tarefa em segundo plano “Atualização do índice de texto completo” em outro ocorre através da indicação “Valor de. um parâmetro adicional”. Por exemplo, se você especificar BackgroundJob.CommonModule como um valor, poderá limitar o trabalho do servidor de trabalho no cluster apenas para tarefas em segundo plano com qualquer conteúdo. Valor BackgroundJob.CommonModule.<Имя модуля>.<Имя метода>- indicará um código específico.

Resolvendo possíveis problemas de instalação

Ao instalar a parte do servidor 1C:Enterprise 8.1, você pode criar um novo usuário ou selecionar uma conta existente.

No caso de selecionar uma conta existente, você deve fornecer a senha correta e a confirmação, caso contrário, iniciar ainda mais o servidor resultará em um erro.

Ao executar o Cluster Agent pela primeira vez, um cluster padrão é criado.

O cluster padrão possui as seguintes características:

· número da porta – 1541;

· Faixa de porta IP – 1560:1591;

· suporte para muitos fluxos de trabalho – desativado;

· um processo de trabalho, o número da porta é definido no intervalo especificado.

Se houver algum problema ao iniciar o Cluster Agent pela primeira vez, o cluster padrão poderá não ser criado. Isso se manifesta no fato de que quando o agente servidor (ragent) é iniciado, ele inicia, mas não inicia outros processos de cluster (rmngr, rphost). A lista de clusters srvribrg.lst é semelhante a esta:

{

{0},

Nesse caso, você pode interromper o processo ragent, excluir a lista de clusters (srvribrg.lst) e iniciar o ragent novamente.

Verifique se as portas especificadas no parâmetro de linha de comando port para iniciar o serviço do agente do servidor correspondem às especificadas na caixa de diálogo de parâmetros do servidor central do console do cluster:

— Pare o serviço 1C:Enterprise 8.1 Server Agent.

Se o Server Agent estiver sendo executado como um aplicativo, ele poderá ser interrompido pressionando a combinação de teclas Ctrl+C.

- Certifique-se no Gerenciador de Tarefas que todos os processos ragent, rmngr, rphost foram finalizados. Se necessário, conclua-os usando o Gerenciador de Tarefas.

— Abra as propriedades do serviço 1C:Enterprise 8.1 Server Agent.

- Preste atenção na linha “Arquivo executável” (Caminho para o executável). Possui o parâmetro -d seguido do diretório de dados do cluster. Todos os arquivos relacionados ao cluster estão localizados neste diretório.

- Exclua todo o conteúdo deste diretório.

— Inicie o serviço 1C:Enterprise 8.1 Server Agent.

- Certifique-se no Gerenciador de Tarefas que todos os processos ragent, rmngr, rphost foram iniciados.

— Inicie o console do cluster e registre o servidor central nele. O console deve se conectar ao servidor central e mostrar um cluster criado por padrão.

Possíveis problemas com a falha do Cluster de Servidores incluem problemas com chaves de segurança, direitos de conta de serviço e parâmetros de inicialização incorretos.

- A chave de proteção do servidor é instalada LOCALMENTE em cada servidor da empresa

- Não defina uma conta de serviço com uma senha em branco

- Com vários clusters, as portas usadas não devem se sobrepor

Observe que durante o processo de instalação da plataforma 1C:Enterprise 8.1, mensagens de erro podem ser exibidas. As mensagens mais prováveis estão listadas abaixo. São indicados os motivos que originaram as mensagens e as etapas para eliminá-las.

Erro 1069: O serviço não está funcionando devido a um erro de login

O problema está relacionado aos direitos da conta para funcionar como um serviço do sistema. Abra o utilitário Política de Segurança Local e adicione o usuário (em cujo nome os Cluster Work Servers são iniciados) às políticas Logon como serviço e Logon como tarefa em lote.

Se os dados armazenados nos arquivos de serviço estiverem danificados, o início dos Servidores de Produção do Cluster poderá falhar. Certifique-se de que o agente do servidor 1C:Enterprise 8.1 esteja em execução (processo ragent no Gerenciador de Tarefas).

Não esqueça que a Auditoria de Eventos do Windows também é uma ferramenta de análise. Para fazer isso, verifique se alguma mensagem “suspeita” aparece no log de eventos do Windows.

Erro 8007056B/800708C5

A nova senha não atende às políticas de senha. A senha pode ser muito curta ou você já a usou recentemente.

Motivo: a senha especificada para a conta na caixa de diálogo “Instalar servidor 1C:Enterprise” não atende aos requisitos da política de segurança.

Solução: Defina uma nova senha para a conta selecionada que atenda aos requisitos da política de segurança ou enfraqueça os requisitos da política de segurança aplicada, ou seja, não exija senha “complexa”, não limite o número de caracteres da senha, não verifique tentativas de repetição, etc.

Erro 1923: Sem privilégios para instalar por serviço

Causa: O erro está relacionado aos direitos de instalação da conta como aplicativos. Este erro é típico de tentativas de instalação de um servidor em um controlador de domínio onde são necessárias medidas de segurança aprimoradas.

Solução: não use um controlador de domínio para hospedar o servidor corporativo ou relaxe os requisitos de segurança e especifique os direitos “Executar como um serviço” ou “Executar como um trabalho em lote” para a conta selecionada.

Erro 80070056

Sua senha não pôde ser alterada. Cada senha deve ser usada por pelo menos x dias.

Causa e Solução: Outro erro que ocorre quando os requisitos da política de segurança para as senhas utilizadas são violados. A solução é semelhante ao erro 800708C5.

Soquetes do Windows - 11004(0x00002AFC)

1) Certifique-se de que no servidor de trabalho do cluster no Gerenciador de tarefas o seguinte esteja em execução:

Agente de servidor (ragent.exe),

Gerenciador de cluster (rmngr.exe),

Processo de trabalho do cluster (rphost.exe).

2) Para verificar a resolução do nome do endereço IP, execute na linha de comando:

nome da máquina de ping

Na resposta do sistema ao comando, estamos interessados em determinar se o endereço IP foi determinado.

3) Se o nome for determinado, mas o Processo de Trabalho ainda não for encontrado, certifique-se de que o endereço IP do nome seja determinado<имя машины>E<имя машины>.<имя домена>não são definidos de forma diferente.

(Soquetes do Windows - 10054(0x00002746).

O host remoto fechou a conexão à força.

Esta mensagem poderá ser recebida se o servidor for reinicializado ou o Processo de Trabalho for excluído à força.

Este erro geralmente não aparece ao reconectar. Caso o erro persista, é necessário investigar os motivos da falha dos servidores de produção do cluster.

Este erro pode ocorrer quando um processo de trabalho atinge a capacidade máxima de memória em sistemas de 32 bits.

Outro caso é uma tentativa de conexão de um cliente com uma mensagem de erro:

(Soquetes do Windows - 10060(0x0000274C)

Uma tentativa de estabelecer uma conexão não teve sucesso porque... a resposta necessária não foi recebida de outro computador dentro do tempo necessário ou uma conexão já estabelecida foi encerrada devido a uma resposta incorreta do computador já conectado.

A essência deste erro é a falta de resposta dentro de um determinado tempo (timeout).

1) Certifique-se de que seu firewall não esteja bloqueando o tráfego de aplicativos. Desligue seu firewall.

Para fazer isso, execute o comando na linha de comando (o comando está disponível a partir do Windows XP e Windows Server 2003; versões anteriores não possuem firewall integrado, mas software de terceiros pode ser instalado):

netshfirewalldefinirmodo de operaçãodesabilitar

Se o comando for bem-sucedido, você receberá uma mensagem:

OK.

Além de um firewall, os filtros de rede podem bloquear o tráfego. Eles são desativados por padrão. No entanto, certifique-se de que seja assim:

- Abra a pasta Conexões de Rede.

- Clique com o botão direito na conexão de rede que deseja configurar e selecione Propriedades.

- Na aba São comuns(para conexão de rede local) ou na guia Líquido(para todas as outras conexões) selecione Protocolo de Internet (TCP/IP) e pressione o botão Propriedades.

- Clique no botão Adicionalmente.

- Abra a guia Opções, selecione uma opção Filtragem TCP/IP e pressione o botão Propriedades.

- Certifique-se de que a caixa de seleção Habilitar filtragem TCP/IP (todos os adaptadores) removido.

2) Certifique-se de que os recursos do processador não estejam 100% carregados (CPU%).

3) Meça a atividade de rede das interfaces cliente e servidor. A carga no adaptador de rede não deve exceder 60%.

(Soquetes do Windows - 10061(0x0000274D)

A conexão não foi estabelecida porque O computador de destino rejeitou a solicitação de conexão.

Um motivo típico para esse erro é a ausência de um Server Agent em execução. Inicie o servidor manualmente ou reinicie o servidor para iniciar automaticamente.

Respostas sobre perguntas

Multiplataforma 1C

Instalação do servidor

P: Erro ao instalar o servidor 1c no MS Server 2008 R2 x64 Ao instalar o servidor 1c por meio da linha de comando, por exemplo, ragent.exe -instsrvc -port 2040 -regport 2041 -range 2060:2091 -d “C:\Arquivos de Programas\1cv82 \ (retirado do disco ITS), a linha de comando escreve a mensagem: “Erro! Erro OpenSCManager!” O serviço não é criado neste caso. Testado em 8.1.15.14 e 8.2.10.77

R: Para instalar a partir da linha de comando em um sistema operacional onde o UAC está presente, você precisa usar o serviço RunAs, porque Mesmo que o usuário seja membro do grupo Administradores, o UAC bloqueia ações que alteram o estado do sistema.

Chaves de proteção

P: A chave de proteção do Server 8.2 me permite executar o Server 8.1?

R: Sim, faz

P: Para iniciar um servidor 1C, preciso de algum tipo de chave hasp de servidor? Local ou não funcionará para 5 usuários?

R: sim, o servidor precisa de sua própria chave, o usuário local e as chaves de rede não funcionarão. Mais detalhes em « « , slide número 30.

P: Digamos que um cluster de servidores 1C consista em 3 servidores físicos. quantas chaves de segurança são necessárias?

P: Existe um servidor de terminal e uma chave para 5 licenças; uma 6ª licença adicional deve ser adquirida. licença. É possível instalá-lo no servidor próximo à chave 5? E todos os 6 usuários funcionarão em sessões de terminal ou 5 no terminal e 1 na versão do arquivo?

R: Não, eles não vão. A 6ª licença na forma de chave local deve ser conectada ao computador do usuário, mas não ao terminal.

Atualizações do servidor 1C

P: Quando uma nova versão 8.2.xxx da plataforma é lançada, qual é o procedimento para atualização de servidores e clientes?

R: As distribuições 8.2 instalam seus arquivos em pastas diferentes (cada versão tem sua própria pasta), ou seja, teoricamente, ainda é possível chamar várias versões do servidor em paralelo.

Eu não tive nenhum problema. No entanto, você precisa monitorar cuidadosamente as portas ocupadas pela instância do servidor 1C. Não deve haver cruzamentos.

Configurando servidor 1C

P: Em 1C 8.1, qual é a melhor maneira de colocar infobases, se houver várias delas, em um cluster ou criar um cluster separado para cada banco de dados? R: Com um grande volume ou carga, os bancos de dados de teste devem ser colocados em clusters separados!

P: PERGUNTA: O fluxo de trabalho 1C:Enterprise 8.1 é um aplicativo de thread único ou multithread? Aqueles. muitos núcleos podem ser carregados com um usuário conectado? Com vários? E quanto ao fluxo de trabalho 1C:Enterprise 8.2? Obrigado.

R: 1Сv8.exe e rphost.exe na versão 8.1 consumiram 1 núcleo. Como em 8.1 a conexão do cliente está estritamente vinculada ao processo de trabalho, podemos assumir condicionalmente que o processamento do cliente 1C é realizado dentro de um único núcleo. A exceção é o DBMS, que usa kernels independentemente de como o servidor 1C funciona.

Na versão 8.2, as conexões são substituídas por sessões. As sessões podem já estar em execução em diferentes processos de trabalho. Portanto, chamar 8.2 de thread único provavelmente não está correto. O cliente 8.2 também carrega visualmente vários núcleos, então isto:

A plataforma 8.2 não implementa todos os recursos de um sistema multithread, mas faz um uso muito melhor dos recursos de hardware em comparação com 8.1, inclusive em termos de paralelismo.

P: É necessário ter vários processos de trabalho 1C:Enterprise 8.1 para que o servidor de banco de dados (MS SQL) carregue vários núcleos? (Observa-se que o MS SQL geralmente “carrega” apenas um núcleo, ou seja, “paralelizar” o processamento de uma solicitação em vários núcleos, via de regra, não ocorre.) Obrigado.

R: Não há necessidade de gerenciar especificamente o MS SQL; ele é um sistema bastante autoajustável que utiliza recursos conforme necessário; Você pode controlar o paralelismo de execução:

EXEC sys.sp_configure N’grau máximo de paralelismo’, N’5′

IR

RECONFIGURAR COM SUBSTITUIÇÃO

IR

Você pode criar vários processos de trabalho no servidor 1C com base no fato de que um processo de trabalho não fornece aos usuários a capacidade de se reconectar caso o processo de trabalho falhe. O processo 2 (no 8.2 é melhor fazer “backup”) resolve esse problema. Mas só faz sentido adicionar um terço ou mais processos de trabalho se os dois primeiros processos de trabalho estiverem muito carregados (mais de 90%). Não adianta multiplicar desnecessariamente os processos de trabalho, pois isso pode piorar a produtividade.

R: Deve haver pelo menos 1 processo de trabalho de backup na versão 8.2.

Cluster de failover

P: Pergunta sobre como habilitar redundância para clusters 1s 8.2. Se nosso servidor travar (a faxineira puxou o fio), o nome da rede, por exemplo “servidor:2540” não estará disponível. Como um cliente cuja string de conexão diz “servidor:2540” sabe que precisa se conectar ao cluster de backup? onde ele conseguirá o nome do outro servidor? E se você escrever clusters separados por vírgulas na string de conexão do banco de dados?

R: Vários clusters são combinados em um “grupo de redundância”. Para este efeito, existe uma “lista de reservas” no snap-in do cluster.

Quando um cliente acessa um cluster pela primeira vez, ele recebe uma lista de clusters incluídos no grupo de redundância.

Se o cliente nunca entrou em contato com você, nesse caso você precisará especificar manualmente os endereços de todos os clusters, por exemplo storm:2541,monster:2541.

Os dados sincronizados são trocados entre clusters de redundância.

P: O que acontece depois que o cluster principal é restaurado? quando os usuários mudaram para backup.

R: Eles estão voltando. Pode haver pausas ao alternar durante a sincronização desses clusters.

Trabalhos em segundo plano

P: Como excluir um trabalho em segundo plano em execução nos servidores 1C:8.1 e 1C:8.2?

R: A capacidade de cancelar uma tarefa de rotina só funciona se o código for executado na linguagem 1C:Enterprise integrada. Se o código for executado em bibliotecas externas, essa tarefa não poderá ser cancelada, exceto pelo encerramento forçado do fluxo de trabalho. Se no processo houver um bloco StartTransaction() - CommitTransaction(), então é improvável. Outros trabalhos em segundo plano podem ser excluídos através do console de trabalhos.

Procedimentos regulatórios

P: É possível destruir a base durante o T&I?

R: Não tenho conhecimento de tais casos, mas IMHO tudo é possível. Portanto, seria uma boa ideia fazer um backup antes do T&I.

P: Vyacheslav, por que motivos você não realiza a reindexação usando Teste e Correção 1C?

R: Os recursos do DBMS são mais adequados para esses fins, pois essencialmente também reconstroem índices, mas não exigem a apreensão exclusiva do banco de dados.

Revista de tecnologia

P: Boa tarde. Pergunta de uma revista de tecnologia: Preciso receber cópias das telas das estações de trabalho em caso de erros 1C. Preciso configurar um log tecnológico nas estações de trabalho para isso ou é apenas para o servidor?

R: Você só pode configurar o recebimento de screenshot quando a plataforma cair, e não quando houver algum erro. Porém, não há muita utilidade em tal operação; basta coletar situações de exceção por meio de um registro tecnológico. Ao mesmo tempo, a maioria dos erros pode ser vista usando TZ no lado do servidor 1C. A exceção pode ser eventos como um "erro de fluxo de formato" associado a um cache de metadados desatualizado.

Problemas e erros

P: Você encontrou um problema: o desaparecimento das configurações de relatório para os usuários ao atualizar dinamicamente as configurações na plataforma 8.2. Alguma recomendação sobre como lidar com isso?

R: Os problemas relacionados à atualização dinâmica são refletidos em “Servidores 1C: Enterprise 8.1 e 8.2 - com o que comer”), slide número 60. Limpar cache. Talvez em alguns casos seja necessário entender exatamente onde as configurações do usuário estão armazenadas. Se necessário, armazene dados binários no registro de informações.

P: Uma pergunta relacionada, porque... isso é relevante para o modo de arquivo: quais erros o chdbfl.exe corrige?

R: Esta é uma ferramenta de correção de erros de estrutura de armazenamento de dados. Esta poderia ser uma situação onde, por exemplo, aparece “O arquivo de banco de dados está danificado.../1Cv8.1CD”. Aqueles. corrige corrupção de arquivos de banco de dados. No entanto, não desempenha funções de T&I. Eu executo chdbfl.exe se o T&I não for executado com êxito.

P: Por favor, diga-me se você encontrou esse problema. quando há um grande número de usuários no banco de dados (cerca de 40) ao processar documentos grandes, por exemplo, refletindo o PO no registro. Representando cerca de 8.000 linhas. é exibida uma mensagem de erro: não há memória suficiente no servidor corporativo 1C e o usuário que iniciou este documento cai. O documento só poderá ser processado após reiniciar o agente do servidor 1C.

R: Parece vazamento de memória:

1. Reinicie o servidor 1C, aumente o número de processos de trabalho e mantenha apenas este banco de dados no cluster.

2. Bata a porção em porções, digamos 1000 linhas de cada vez. Usando TZ, rastreie objetos que ocupam memória no início de uma operação, mas não liberam memória após a conclusão.

3. Instale a versão x64, aumente a quantidade de RAM, mude para 8.2.

P: Pergunta sobre testes e gerenciamento. É possível executar uma “Verificação de Integridade Referencial” baseada no URDB com seleção baseada nos dados transmitidos? (ou seja, em alguns nós não há objetos fisicamente, mas existem links para eles). Obrigado!

R: Infelizmente, isso ainda não é possível.

P: Por que o teste e a correção não resolvem todos os problemas de uma vez, é necessário executá-lo várias vezes?

R: Somente os desenvolvedores podem responder com precisão. Eu administro T&I de acordo com os regulamentos (ciclicamente), então esta questão não é muito relevante para mim. T&I deve ser feito não apenas uma vez, mas constantemente, como “MOT para um carro”.

P: Existe alguma diferença entre T&I 8.1 e 8.2?

R: No momento em que escrevo a resposta e a versão 8.2.10, não sei a diferença.

P: É necessário reindexar durante a reestruturação?

R: Não há necessidade.

Outro

P: Prezados senhores, alguém tentou espelhar bancos de dados usando MSSql 2008. Isso é possível?

P: Pergunta sobre forçar memória compartilhada no servidor 1s 8.2

R: Não há necessidade de forçar nada, o servidor entenderá.

P: Para 1C:Enterprise 8.1, foram observadas situações em que, no mesmo hardware, a versão servidor de arquivos com operações “pesadas” e um único usuário funciona muito mais rápido que a versão cliente-servidor, quando todos os “links” (banco de dados servidor, servidor 1C: Empresa e cliente) são instalados no mesmo servidor. Além disso, ao realizar esta operação “pesada”, não há sobrecargas óbvias de hardware (a carga no processador, na memória e nos discos rígidos é mínima). Ou seja, são muitos recursos de hardware, mas funciona devagar. Contra o que podemos “descansar”? Obrigado.

R: A vantagem da arquitetura cliente-servidor do ponto de vista do desempenho é a capacidade de processar solicitações de dados do cliente em PARALELO. Aqueles. A velocidade do fluxo não é um indicador sobre o qual se possam tirar conclusões gerais. Mecanismos que melhoram a simultaneidade ainda podem reduzir ligeiramente o desempenho em um único thread.

Para encontrar inequivocamente o gargalo no seu caso, você precisa obter a carga de trabalho do equipamento do servidor e compará-la no tempo com as operações mais longas no modo cliente-servidor. Freqüentemente, trata-se de uma movimentação excessiva de dados para o lado do cliente. Aqueles. Em vez de realizar operações no servidor 1C, os dados do banco de dados são transferidos através do servidor para o cliente.

A velocidade em um thread da versão cliente-servidor só acompanhará o desempenho da versão do arquivo. Vale a pena enfrentar esse problema se o tempo de operação em números absolutos for medido em pelo menos minutos. A otimização em consultas de 1 a 3 segundos é duvidosa.

P: Sobre a diferença entre o terminal Windows e o thin client 1C.

R: Até que a maioria das soluções sejam COMPLETAMENTE traduzidas para 8.2, é definitivamente difícil falar sobre uma comparação prática dessas tecnologias.

É claro que o thin client 1C deve consumir menos tráfego e fornecer a capacidade de trabalhar via web. Mas isso é algo que ainda não foi implementado e as soluções de terminal estão sendo amplamente utilizadas agora.

Para gerentes de projeto conservadores e pragmáticos, a conversão de 8.1 para 8.2 é uma solução terminal. Para pequenos projetos com baixo custo de erros e uma configuração imediatamente implementada com formulários gerenciados e sistemas de controle de acesso, um thin client é preferível IMHO.

P: Como realizar testes de carga próximos às condições reais? Afinal, você não pode forçar os usuários a “clicar em algo”.

R: 1C: Centro de testes com seleção das operações mais difíceis, não é necessária reprodução 100%, os cliques em si não são difíceis, principalmente realização e solicitação de relatórios. Haverá um webinar separado sobre testes. Também contarei com mais detalhes.

Além da versão do arquivo, o sistema 1C:Enterprise pode trabalhar com infobases na versão cliente-servidor. Neste último caso, entende-se uma arquitetura composta por diversas camadas de software, representadas esquematicamente na figura abaixo.

- Aplicativos cliente, thin clients e web clients- este é “1C:Enterprise” em vários modos de inicialização com os quais o usuário final trabalha. Para aplicativos clientes e thin clients, um navegador da web é suficiente nos computadores dos usuários (ou em), para um cliente da web.

- Cluster de servidores "1C:Enterprise"é uma coleção de processos de trabalho em execução em um ou mais computadores e uma lista de bases de informações localizadas neste cluster. No cluster de servidores, todo o trabalho dos objetos da aplicação é executado, são feitos preparativos para a exibição dos formulários (leitura de objetos da infobase, preenchimento dos dados do formulário, organização dos elementos, etc.) e da interface de comando, geração de relatórios e execução de trabalhos em segundo plano. Os clientes exibem apenas informações preparadas no cluster de servidores. Além disso, os arquivos de serviço são armazenados no servidor de cluster 1C:Enterprise, bem como um log de registro da infobase.

- Servidor de banco de dados— no servidor de banco de dados ocorre o armazenamento direto e o trabalho com os dados, fornecido por um dos seguintes sistemas de gerenciamento de banco de dados (SGBD) suportados pelo sistema 1C:Enterprise:

- Microsoft SQL Server do Microsoft SQL Server 2000 e superior;

- PostgrageSQL desde a versão 8.1;

- IBM DB2 desde a versão 9.1;

- Banco de dados Oracle desde a versão 10g Release 2.

- servidor web necessário apenas para clientes web e uma das opções de thin client. Fornece interação desses tipos de conexões com um cluster de servidores 1C:Enterprise.

Também é importante notar que cada camada de software não precisa necessariamente estar localizada em um computador físico separado. Um cluster de servidores pode estar localizado no mesmo computador com um servidor de banco de dados, servidor web, etc. Por exemplo, a seguinte estrutura de trabalho é frequentemente encontrada em pequenas organizações:

Neste artigo descreverei a instalação do servidor 1C:Enterprise versão 8.3.4.389 (para outras versões da plataforma 1C:Enterprise 8.1, 8.2 e 8.3 as etapas são semelhantes) em um computador executando Windows Server 2008 (R2) ou Windows Servidor 2012 (R2). Microsoft SQL Server 2008 (R2) ou Microsoft SQL Server 2012 serão considerados como um SGBD. Para isso precisaremos de:

- Um computador que atenda aos requisitos de sistema para instalação do servidor 1C:Enterprise e com o sistema operacional instalado neste computador ou .

- Um computador para um servidor de banco de dados, também executando um sistema operacional ou (pode ser o computador da etapa 1).

- Direitos de administrador local em ambos os computadores.

- Kit de distribuição para instalação do servidor 1C:Enterprise 8.

- Licença de software ou chave de proteção HASP4 Net para o servidor 1C:Enterprise.

- Kit de distribuição para instalação do Microsoft SQL Server 2008 (R2) ou Microsoft SQL Server 2012.

2. Instalação do SGBD MS SQL Server

Instalamos o SGBD MS SQL Server no computador que serve como servidor de banco de dados. Para operar o sistema 1C:Enterprise, basta instalar os seguintes componentes:

- Serviços de mecanismo de banco de dados

- Ferramentas de Gestão - Básicas

- Ferramentas de Gestão - Completas.

Selecione as opções de classificação " Cirílico_Geral_CI_AS" Detalhes sobre a instalação de sistemas

3. Configurando o Firewall do Windows para operação do DBMS

Se o servidor de banco de dados e o servidor de cluster 1C:Enterprise estiverem localizados em computadores físicos diferentes, você precisará configurar o Firewall do Windows no servidor de banco de dados para que o servidor 1C:Enterprise possa trabalhar com o SGBD, ou seja, abrir conexões de entrada na porta 1433 (para instância padrão do SQL Server).

- Escrevi detalhadamente sobre como configurar o Firewall do Windows para Microsoft SQL Server 2008 (R2)/2012.

4. Adicionando um usuário ao MS SQL Server

A seguir, adicionaremos um usuário separado ao MS SQL Server, sob o qual os bancos de dados do servidor 1C:Enterprise serão conectados. Este usuário também será o proprietário desses bancos de dados. O usuário adicionado deve ser autorizado no servidor usando uma senha e ter o seguinte conjunto de funções: criador de banco de dados, administrador de processo, público. Detalhes sobre como adicionar um usuário ao

- Microsoft SQL Server 2008 (R2) que escrevi.

- Eu escrevi o Microsoft SQL Server 2012.

5. Instalação do servidor 1C:Enterprise

Agora vamos instalar os arquivos do servidor 1C:Enterprise e iniciar o serviço correspondente. A instalação requer um kit de distribuição da plataforma tecnológica 1C:Enterprise. Da lista de distribuições fornecidas, são adequadas as seguintes:

- Plataforma de tecnologia 1C:Enterprise para Windows - permite a instalação de um servidor 1C:Enterprise de 32 bits

- Servidor 1C:Enterprise (64 bits) para Windows - permite a instalação de servidores 1C:Enterprise de 32 e 64 bits

(Há também uma versão estendida do servidor KORP 1C:Enterprise 8.3, detalhes podem ser encontrados no site da 1C)

Abra o diretório com os arquivos de instalação do servidor 1C:Enterprise e execute o arquivo setup.exe.

O assistente de instalação do sistema 1C:Enterprise será iniciado. Na primeira página clique em " Avançar».

Na próxima página você precisa selecionar os componentes que serão instalados; necessitamos dos seguintes componentes:

- Servidor 1C:Empresa— Componentes do servidor 1C:Enterprise

- Administração de servidor 1C:Enterprise 8— componentes adicionais para administração de um cluster de servidores 1C:Enterprise

Os restantes componentes (a lista de componentes pode depender da distribuição específica), dependendo da necessidade, também podem ser instalados neste computador. Feita a sua escolha, clique em “ Avançar».

Selecione o idioma da interface que será usado por padrão e clique em “ Avançar».

Se o servidor 1C:Enterprise estiver instalado como um serviço do Windows (e na maioria dos casos deve ser instalado dessa forma), recomendo criar imediatamente um usuário separado a partir do qual o serviço que está sendo criado será iniciado. Por esta

- Deixe a bandeira "ligada" Instale o servidor 1C:Enterprise como um serviço do Windows (recomendado)»;

- Movemos a chave correspondente para “ Criar usuário USR1CV8».

- Digite a senha do usuário que está sendo criado duas vezes. Por padrão, a senha deve estar em conformidade com a política de senha do Windows. Você pode ler mais sobre isso:

- Para Microsoft Windows Server 2008 (R2) - ;

- Para Microsoft Windows Server 2012 - .

Você também pode selecionar um usuário existente para executar o servidor 1C:Enterprise. Neste caso, o usuário selecionado deverá possuir os seguintes direitos:

- Faça logon como um serviço

- Faça logon como um trabalho em lote

- Usuários de log de desempenho.

Além disso, o usuário deve receber os direitos necessários para o diretório de arquivos de serviço do servidor (por padrão C:\Arquivos de Programas\1cv8\srvinfo para 64 bits e C:\Arquivos de Programas (x86)\1cv8\srvinfo para um servidor de 32 bits).

Usuário criado automaticamente USR1CV8 terá todos os direitos acima.

Após preencher os parâmetros apropriados, clique em " Avançar».

E por fim, clique em “ Instalar» para iniciar a instalação. Isso copiará os arquivos dos componentes selecionados, criará arquivos de configuração, registrará componentes do programa, criará atalhos e também iniciará o serviço do servidor 1C:Enterprise.

Assim que a instalação for concluída, o assistente solicitará que você instale o driver de proteção - HASP Device Driver. Se você estiver usando uma licença de software para o servidor 1C:Enterprise, não há necessidade de instalar o driver. Deixe ou remova a bandeira " Instale o driver de proteção" e clique em " Avançar».

O Servidor 8.3 é caracterizado por um código interno recentemente redesenhado, embora “do lado de fora” possa parecer que se trata de um 8.2 ligeiramente modificado.

O servidor tornou-se mais “autoconfigurável”; alguns parâmetros, como o número de processos de trabalho, não são mais criados manualmente, mas são calculados com base nas descrições dos requisitos de tarefas de tolerância a falhas e confiabilidade.

Foi desenvolvido um mecanismo de balanceamento de carga, que pode ser utilizado tanto para aumentar o desempenho do sistema como um todo, quanto para utilizar um novo modo de “economia de memória”, que permite trabalhar “com memória limitada” nos casos em que a configuração usou “gosta de consumir memória”.

A estabilidade de operação ao usar grandes quantidades de memória será determinada pelos novos parâmetros do servidor de produção.

O parâmetro “consumo seguro de memória por chamada” é especialmente interessante. Para quem não tem ideia do que é, é melhor não treinar de forma “produtiva”. O parâmetro “Tamanho máximo de memória dos processos de trabalho” permite, em caso de “estouro”, não travar todo o processo de trabalho, mas apenas uma sessão “com o perdedor”. “A quantidade de memória para processos de trabalho até a qual o servidor é considerado produtivo” permite bloquear novas conexões assim que esse limite de memória for excedido.

Recomendo isolar os processos de trabalho por base de informações, por exemplo, especificando o parâmetro “Número de segurança da informação por processo = 1”. Com vários bancos de dados altamente carregados, isso reduzirá a influência mútua tanto em termos de confiabilidade quanto de desempenho.

Uma contribuição separada para a estabilidade do sistema é feita pelo “despesa” de licenças/chaves. No 8.3, tornou-se possível utilizar um “gerenciador de licenças de software”, que lembra o gerenciador “aladin”. O objetivo é poder colocar a chave em uma máquina separada.

É implementado como outro “serviço” no gerenciador de cluster. Você pode usar, por exemplo, um laptop “gratuito”. Adicione-o ao cluster 1C 8.3, crie um gerenciador separado nele com o serviço “serviço de licenciamento”. Você pode inserir uma chave hasp de hardware em seu laptop ou ativar licenças de software.

De maior interesse para os programadores devem ser os “Requisitos de Atribuição de Funcionalidade”.

Portanto, em um laptop com chave de segurança, para não lançar usuários no servidor do cluster, é necessário adicionar “requisitos” para o objeto de requisito “Conexão do cliente para segurança da informação” - “Não atribuir”, ou seja, impedir que processos de trabalho neste servidor processem conexões de cliente.

Ainda mais interessante é a capacidade de executar “apenas trabalhos em segundo plano” no servidor de produção do cluster, sem sessões de usuário. Dessa forma, você pode mover tarefas (código) altamente carregadas para uma máquina separada. Além disso, você pode executar uma tarefa em segundo plano de “fechamento do mês” utilizando o “Valor de um parâmetro adicional” em um computador, e a tarefa em segundo plano “Atualização do índice de texto completo” em outro ocorre através da indicação “Valor de. um parâmetro adicional”. Por exemplo, se você especificar BackgroundJob.CommonModule como um valor, poderá limitar o trabalho do servidor de trabalho no cluster apenas para tarefas em segundo plano com qualquer conteúdo. O valor BackgroundJob.CommonModule..- indicará o código específico.

É claro que não adianta recontar a documentação. Mas se alguém der algum conselho útil, expandirei o artigo.

Em primeiro lugar, após a instalação do cluster 1C, foi necessário criar fluxos de trabalho. Acontece que os processos de cluster começaram a ser criados automaticamente dependendo da carga do banco de dados.

Uma execução de teste de trabalhos em segundo plano do banco de dados principal fez com que o cluster 1C sobrecarregasse infinitamente o rphost.exe e o rphost.exe adicional não quisesse ser criado. Depois de examinar as configurações, tudo ficou claro.

Memória máxima de fluxo de trabalhoé a quantidade de memória que os processos de trabalho podem usar juntos. Você precisa ter muito cuidado ao definir o parâmetro, medido em bytes. Se você definir o valor errado (insuficiente para a operação normal do usuário), os usuários receberão o erro “Memória livre insuficiente no servidor 1C”. Você também pode receber esse erro quando a cota de memória do servidor 1C acabar.

Consumo seguro de memória por chamada– permite controlar o consumo de memória durante uma chamada do servidor, medido em bytes. Se uma chamada usar mais memória do que o esperado, esta chamada será concluída dentro do cluster 1C sem reiniciar o processo de trabalho (rphost.exe). Assim, o “perdedor” que fez a chamada do servidor perderá sua sessão com o banco de dados 1C sem afetar o trabalho dos demais usuários.

em um GB – 1073741824 Bytes, portanto em 2 GB – 2147483648 Bytes

A quantidade de memória para processos de trabalho até a qual o servidor é considerado produtivo - se este parâmetro for excedido, o servidor do cluster 1C deixará de aceitar novas conexões.

Número de segurança da informação por processo– permite isolar bases de informações para processos de trabalho. Por padrão, o cluster 1C atual foi definido como “ 8 “, mas ao longo de várias horas de operação, o servidor se comportou de forma muito instável, as sessões do usuário congelaram. Após isolar cada infobase (valor – “1”) os problemas desapareceram.

Número de conexões por processo- valor padrão " 128 “. Dado que a base de dados atual tem uma carga muito grande de tarefas em segundo plano (cálculos logísticos, análise de listas de preços, análise de concorrentes, etc.), optou-se por reduzir o número para “25”.

As configurações do próprio cluster 1C mudaram ligeiramente:

Nível de tolerância a falhas– este é o número de servidores em funcionamento que podem falhar simultaneamente e isso não levará ao encerramento anormal de usuários. Os serviços de backup são iniciados automaticamente na quantidade necessária para garantir a tolerância a falhas especificada. Em tempo real, o serviço ativo é replicado para os de backup.

Modo de compartilhamento de carga– existem duas opções para o parâmetro: “Prioridade por desempenho” – mais memória do servidor é gasta e o desempenho é maior, “Prioridade por memória” – o cluster 1C economiza memória do servidor.

O Servidor 8.3 é caracterizado por um código interno recentemente redesenhado, embora “do lado de fora” possa parecer que se trata de um 8.2 ligeiramente modificado.

O servidor tornou-se mais “autoconfigurável”; alguns parâmetros, como o número de processos de trabalho, não são mais criados manualmente, mas são calculados com base nas descrições dos requisitos de tarefas de tolerância a falhas e confiabilidade.

Isso reduz a probabilidade de configuração incorreta do servidor e diminui os requisitos de qualificação para administradores.

Foi desenvolvido um mecanismo de balanceamento de carga, que pode ser utilizado tanto para aumentar o desempenho do sistema como um todo, quanto para utilizar um novo modo de “economia de memória”, que permite trabalhar “com memória limitada” nos casos em que a configuração usou “gosta de consumir memória”.

A estabilidade de operação ao usar grandes quantidades de memória será determinada pelos novos parâmetros do servidor de produção.

O parâmetro “consumo seguro de memória por chamada” é especialmente interessante. Para quem não tem ideia do que é, é melhor não treinar de forma “produtiva”. O parâmetro “Tamanho máximo de memória dos processos de trabalho” permite, em caso de “estouro”, não travar todo o processo de trabalho, mas apenas uma sessão “com o perdedor”. “A quantidade de memória do processo de trabalho até a qual o servidor é considerado produtivo” permite bloquear novas conexões assim que esse limite de memória for excedido.

Recomendo isolar os processos de trabalho por base de informações, por exemplo, especificando o parâmetro “Número de segurança da informação por processo = 1”. Com vários bancos de dados altamente carregados, isso reduzirá a influência mútua tanto em termos de confiabilidade quanto de desempenho.

Uma contribuição separada para a estabilidade do sistema é feita pelo “despesa” de licenças/chaves. No 8.3, tornou-se possível utilizar um “gerenciador de licenças de software”, que lembra o gerenciador “aladin”. O objetivo é poder colocar a chave em uma máquina separada.

É implementado como outro “serviço” no gerenciador de cluster. Você pode usar, por exemplo, um laptop “gratuito”. Adicione-o ao cluster 1C 8.3, crie um gerenciador separado nele com o serviço “serviço de licenciamento”. Você pode inserir uma chave hasp de hardware em seu laptop ou ativar licenças de software.

De maior interesse para os programadores devem ser os “Requisitos de Atribuição de Funcionalidade”.

Requisitos para a funcionalidade atribuída de 1c

Portanto, em um laptop com chave de segurança, para não lançar usuários no servidor do cluster, é necessário adicionar “requisitos” para o objeto de requisito “Conexão do cliente para segurança da informação” – “Não atribuir”, ou seja, impedir que processos de trabalho neste servidor processem conexões de cliente.

Ainda mais interessante é a capacidade de executar “apenas trabalhos em segundo plano” no servidor de produção do cluster, sem sessões de usuário. Dessa forma, você pode mover tarefas (código) altamente carregadas para uma máquina separada. Além disso, você pode executar uma tarefa em segundo plano de “fechamento do mês” utilizando o “Valor de um parâmetro adicional” em um computador, e a tarefa em segundo plano “Atualização do índice de texto completo” em outro ocorre através da indicação “Valor de. um parâmetro adicional”. Por exemplo, se você especificar BackgroundJob.CommonModule como um valor, poderá limitar o trabalho do servidor de trabalho no cluster apenas para tarefas em segundo plano com qualquer conteúdo. Valor BackgroundJob.CommonModule.<Имя модуля>.<Имя метода>– indicará um código específico.

ENTÃO, O QUE MUDOU NO CLUSTER 1C 8.3:

Em primeiro lugar, após a instalação do cluster 1C, foi necessário criar fluxos de trabalho. Como se viu,processos de clusterpassou a ser criado automaticamente dependendo da carga do banco de dados.

Uma execução de teste de trabalhos em segundo plano do banco de dados principal fez com que o cluster 1C sobrecarregasse infinitamente o rphost.exe e o rphost.exe adicional não quisesse ser criado. Depois de examinar as configurações, tudo ficou claro.

Memória máxima de fluxo de trabalho é a quantidade de memória que os processos de trabalho podem usar juntos. Você precisa ter muito cuidado ao definir o parâmetro, medido em bytes. Se você definir o valor errado (insuficiente para operação normal do usuário) Usuários um erro será lançado "Não há memória livre suficiente no servidor 1C". Você também pode obter este erro quando a cota de memória no servidor 1C acabar.

Consumo seguro de memória por chamada- permite controlar o consumo de memória durante uma chamada do servidor, medido em bytes. Se uma chamada usar mais memória do que o esperado, esta chamada será concluída dentro do cluster 1C sem reiniciar o processo de trabalho (rphost.exe). Assim, o “perdedor” que fez a chamada do servidor perderá sua sessão com o banco de dados 1C sem afetar o trabalho dos demais usuários.

A quantidade de memória do processo de trabalho até a qual o servidor é considerado produtivo- no Se este parâmetro for excedido, o servidor do cluster 1C deixará de aceitar novas conexões.

Número de segurança da informação por processo- permite isolar bases de informações para processos de trabalho. Por padrão, o cluster 1C atual foi definido como- "8", mas ao longo de várias horas de operação o servidor ficou muito instável e as sessões dos usuários congelaram. Após isolar cada infobase (valor- "1") os problemas desapareceram.

Número de conexões por processo- o valor padrão é "128". Dado que a base de dados atual tem uma carga muito grande de tarefas em segundo plano (cálculos logísticos, análise de tabelas de preços, análise de concorrentes, etc.), optou-se por reduzir o número para “25”.

As configurações do próprio cluster 1C mudaram ligeiramente:

Nível de tolerância a falhas- Esse o número de servidores em funcionamento que podem falhar simultaneamente sem causar falhas nos usuários. Os serviços de backup são iniciados automaticamente na quantidade necessária para garantir a tolerância a falhas especificada. Em tempo real, o serviço ativo é replicado para os de backup.

Modo de compartilhamento de carga - existem duas opções para o parâmetro: “Prioridade por desempenho” - mais memória do servidor é gasta e o desempenho é maior, “Prioridade por memória” - o cluster 1C economiza memória do servidor.

Em vez de um posfácio. O cluster 1C 8.3 funciona visivelmente mais rápido e confiável, criar uma sessão de usuário com a infobase é muitas vezes mais rápido, pode-se dizer que a interface em modo de compatibilidade com 1C 8.2.16 voa. Claro que existem nuances, mas onde estaríamos sem elas? Boa sorte na configuração do novo cluster 1C 8.3.