ბელორუსული მავნებელი არის რაღაც (ნეშტა). ბელორუსული მავნებელი არის რაღაც (ნეშტა) ანტივირუსული პროგრამების მონაცემთა ბაზებში ნეშტა განისაზღვრება შემდეგნაირად.

Win32.ნეშტა- 2005 წლის ბელორუსული ვირუსი. ვირუსის სახელი მომდინარეობს ბელორუსული სიტყვიდან ნოშტა, მნიშვნელობა რაღაც. პროგრამა არის Windows აპლიკაცია (exe ფაილი). დაწერილია დელფოში. ორიგინალური მავნე ფაილის ზომაა 41472 ბაიტი. ეს არის ფაილური ვირუსი - ვირუსის სახეობა, რომელიც აღარ არის პოპულარული ჩვენს დროში, სადაც ტროიანები დიდი ხანია ლიდერები გახდნენ...

ანტივირუსული პროგრამების მონაცემთა ბაზებში Neshta განისაზღვრება შემდეგნაირად:

- Virus.Win32.Neshta - კასპერსკი

- Win32.HLLP.Neshta - Dr. ვებ

- Win32.Neshta - NOD32

- Win32.Neshuta - Symantec

სიმპტომებივირუსინეშთა: თქვენ ცდილობთ პროგრამის ან თამაშის დაწყებას, მაგრამ არაფერი ხდება. ზოგიერთი მომხმარებელი ცდილობს დააჭიროს მაუსის მარცხენა ღილაკს ძალიან სწრაფად და ბევრს - მაგრამ უშედეგოდ. მალსახმობის არჩევა და კლავიატურაზე ღილაკის დაჭერაც კი არ მუშაობს. ნებისმიერი ფაილი .exe გაფართოებით გაიზარდა 41472 ბაიტით. ან თქვენმა ანტივირუსმა დაგინა, თქვა „ნესტა“ შიგნით... მაშინ მიხვედი სწორ ექიმთან...

ნეშტა ვირუსის ინფექცია: Windows საქაღალდეში Neshta ვირუსი პოულობს და შლის ფაილს svchost.com და ქმნის ახალ ფაილს ამავე სახელწოდებით... მაგრამ ეს უკვე არის ფაილი ჩვენი ვირუსის სხეულთან.

რეესტრში იქმნება ჩანაწერი:

@=»%WINDIR%\svchost.com\»%1\» %*»

ამრიგად, სისტემაში არსებული ყველა exe ფაილი, გაშვებისას, დაურეკავს ახლად შექმნილ svchost.com-ს, რომელიც გამოუშვებს ვირუსს. თავად ვირუსი ეძებს ფაილებს exe გაფართოებით და აინფიცირებს მათ მავნე კოდის დამატებით, რითაც გაზრდის ფაილის ზომას ზემოთ ნახსენები ბაიტების რაოდენობით (41472 ბაიტი).

ვირუსის მკურნალობანეშთა: ანტივირუსებს, რომლებიც მე გამოვცადე, წერის დროს, არ სურდათ ვირუსით ინფიცირებული ფაილების მკურნალობა, არამედ შესთავაზეს მხოლოდ მათი წაშლა - რაც ნიშნავს მნიშვნელოვანი გაშვებული პროგრამების და თამაშების დაკარგვას. მე გადავწყვიტე ყველა ინფიცირებული ფაილი კარანტინში გამეგზავნა და შემდეგ გავაცოცხლო (აღდგენა) იქიდან, როცა ჩემი ანტივირუსი ისწავლის ამ დაავადების მკურნალობას. მაგრამ ოპერაცია მაინც საჭიროა. ავხსნი:

შექმენით ტექსტური დოკუმენტი და შეიყვანეთ მასში შემდეგი მონაცემები:

REGEDIT4 @="\"%1\" %*" @="\"%1\" %*"

შენიშვნა: საჭიროა ცარიელი ხაზი REGEDIT4-ის შემდეგ.

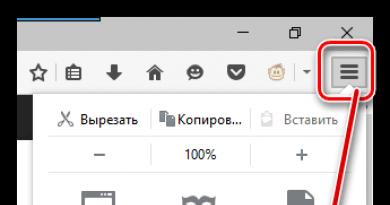

შეინახეთ დოკუმენტი, როგორც: ნებისმიერი ფაილის სახელი.რეგისტრაცია და გაუშვით. რეესტრში ინფორმაციის დამატების წინადადებაზე ჩვენ ვპასუხობთ - დიახ. ამის შემდეგ შეგიძლიათ ანტივირუსით მკურნალობა. იმედი მაქვს, სანამ ამ სტატიას წაიკითხავთ, ყველა ანტივირუსი ისწავლის ამ ვირუსის მკურნალობას და არ წაშლის მას ჩვენთვის საჭირო ფაილებთან ერთად. (ეს ფაილი მე უკვე შევქმენი და დავურთე ამ სტატიას. შეგიძლიათ გადმოწეროთ სტატიის ბოლოს მოცემული ბმულიდან: neshta.reg)

Ვირუსის პრევენციანეშთა: ნებისმიერი ანტივირუსი უახლესი მონაცემთა ბაზებით, და firewall (firewall) ... და რა თქმა უნდა ხელები იზრდება მხრებიდან.

Win32.Neshta - 2005 წლის ბელორუსული ვირუსი. ვირუსის სახელი მომდინარეობს ბელორუსული სიტყვიდან ნეშტა, რაც რაღაცას ნიშნავს. პროგრამა არის Windows აპლიკაცია (exe ფაილი). დაწერილია დელფოში. ორიგინალური მავნე ფაილის ზომაა 41472 ბაიტი. ეს არის ფაილური ვირუსი - ვირუსის სახეობა, რომელიც აღარ არის პოპულარული ჩვენს დროში, სადაც ტროიანები დიდი ხანია ლიდერები გახდნენ...

ანტივირუსული პროგრამების მონაცემთა ბაზებში Neshta განისაზღვრება შემდეგნაირად:

- Virus.Win32.Neshta - კასპერსკი

- Win32.HLLP.Neshta - Dr. ვებ

- Win32.Neshta - NOD32

- Win32.Neshuta - Symantec

Neshta ვირუსით ინფექცია: Windows საქაღალდეში Neshta ვირუსი პოულობს და შლის ფაილს svchost.com და ქმნის ახალ ფაილს ამავე სახელწოდებით... მაგრამ ეს უკვე არის ფაილი ჩვენი ვირუსის სხეულთან.

რეესტრში იქმნება ჩანაწერი:

@="%WINDIR%\svchost.com \"%1\" %*"

ამრიგად, სისტემაში არსებული ყველა exe ფაილი, გაშვებისას, დაურეკავს ახლად შექმნილ svchost.com-ს, რომელიც გამოუშვებს ვირუსს. თავად ვირუსი ეძებს ფაილებს exe გაფართოებით და აინფიცირებს მათ მავნე კოდის დამატებით, რითაც გაზრდის ფაილის ზომას ზემოთ ნახსენები ბაიტების რაოდენობით (41472 ბაიტი).

ნეშტას ვირუსის მკურნალობა: ანტივირუსებს, რომლებიც მე გამოვცადე, წერის დროს, არ სურდათ ვირუსით ინფიცირებული ფაილების მკურნალობა, არამედ შესთავაზეს მხოლოდ მათი წაშლა - რაც ნიშნავს მნიშვნელოვანი გაშვებული პროგრამების და თამაშების დაკარგვას. მე გადავწყვიტე ყველა ინფიცირებული ფაილი კარანტინში გამეგზავნა და შემდეგ გავაცოცხლო (აღდგენა) იქიდან, როცა ჩემი ანტივირუსი ისწავლის ამ დაავადების მკურნალობას. მაგრამ ოპერაცია მაინც საჭიროა. ავხსნი:

შექმენით ტექსტური დოკუმენტი და შეიყვანეთ მასში შემდეგი მონაცემები:

REGEDIT4

@="\"%1\" %*"

@="\"%1\" %*"

შენიშვნა: საჭიროა ცარიელი ხაზი REGEDIT4-ის შემდეგ.

შეინახეთ დოკუმენტი როგორც: ნებისმიერი ფაილის სახელი.reg და გაუშვით. რეესტრში ინფორმაციის დამატების წინადადებაზე ჩვენ ვპასუხობთ - დიახ. ამის შემდეგ შეგიძლიათ ანტივირუსით მკურნალობა. იმედი მაქვს, სანამ ამ სტატიას წაიკითხავთ, ყველა ანტივირუსი ისწავლის ამ ვირუსის მკურნალობას და არ წაშლის მას ჩვენთვის საჭირო ფაილებთან ერთად. (ეს ფაილი უკვე შევქმენი და მივუმაგრე ამ სტატიას. შეგიძლიათ გადმოწეროთ სტატიის ბოლოს მოცემული ბმულიდან: neshta.reg)

ნეშტას ვირუსის პრევენცია: ნებისმიერი ანტივირუსი ახალი მონაცემთა ბაზებით და ფაირვოლ (firewall) ... და რა თქმა უნდა, მხრებიდან ამოსული ხელები.

აქ არის ორი ფაილი, რომლებიც ეპყრობიან ნეშტას (რომელსაც ძალიან ეზარება ფაილის შექმნა ზემოთ აღწერილი ინსტრუქციის მიხედვით)

გამარჯობა,

სამწუხაროდ ასეა. თუ შესაძლებელია, არ გამოიყენოთ ინფიცირებული სისტემა, სანამ არ გაანეიტრალებთ აქტიურ ინფექციას (იხ. ქვემოთ), რათა თავიდან აიცილოთ მისი შემდგომი გავრცელება.

იმიტომ, რომ ეს არის ფაილის ვირუსი და ის აინფიცირებს ლეგიტიმურ ფაილებს მათში კოდის შეყვანით. მაშინაც კი, თუ იყენებთ Hitman Pro-ს და CureIT-ს ვირუსის ორიგინალური სხეულის გასანეიტრალებლად, რამაც გამოიწვია ინფექცია, თქვენ მაინც ვერ შეძლებთ ინფექციისგან სრულად განთავისუფლებას. საჭიროა სასწრაფო მკურნალობა და არა გარკვეული მიზანმიმართული მექანიკური მცდელობებით აქტიური ინფიცირებული OS-ით, როგორც თქვენ აკეთებთ, არამედ უშუალოდ ჩატვირთვის დისკის (LiveCD) გამოყენებით, მოქმედებების შესრულება სისტემაზე, როდესაც ის არ არის აქტიური.

რა უნდა გაკეთდეს:

- ჩამოტვირთეთ ჩატვირთვის დისკის ISO სურათი კომპანიისგან ან

- ჩაწერეთ გადმოწერილი სურათი ფლეშ დრაივზე ან CD/DVD-ზე, რაც არ უნდა იყოს ხელთ (CD შეიძლება იყოს ძალიან პატარა), საჭიროების შემთხვევაში სპეციალური პროგრამული უზრუნველყოფის გამოყენებით (მაგალითად, უფასო ან)

- ჩატვირთვა ჩატვირთვის დისკის სურათიდან, ინსტრუქციის შესაბამისად

- LiveCD გრაფიკულ გარსთან მუშაობისას, სამუშაო მაგიდაზე თქვენ უნდა აირჩიოთ განახლების კომპონენტები და მიიღოთ უახლესი ანტივირუსული მონაცემთა ბაზები, შემდეგ გაუშვით ჩაშენებული პროგრამა სისტემის სრული სკანირებისთვის და ყველასდისკები

- ყველა ადრე აღმოჩენილი უსაფრთხო ინფიცირებული ობიექტი (მაგალითად, თქვენი პროგრამები) უნდა იყოს მკურნალობა, წინააღმდეგ შემთხვევაში თქვენ დაკარგავთ თქვენს პროგრამულ უზრუნველყოფას და საკუთარ მონაცემებსაც კი, თუ აღმოჩენილ ობიექტზე განხორციელებულ ქმედებად აირჩევთ კარანტინს ან დისკიდან წაშლას. თქვენ შეგიძლიათ მხოლოდ ცალკეული ვირუსის ფაილების წაშლა ან კარანტინში მოყვანა, მათ შორის თქვენ მიერ აღმოჩენილი svchost.com, დანარჩენი უბრალოდ მკურნალობა!

- გადატვირთეთ სისტემა მკურნალობის პროცესის შემდეგ და დარწმუნდით, რომ სისტემაში აქტიური ინფექციის ნიშნები აღარ არის

თანამშრომლობასთან დაკავშირებული კითხვებისთვის გთხოვთ დაგვიკავშირდეთ ან კორესპონდენციით. ფორუმზე არის უფასო დახმარება ინფექციებთან და ტექნიკურ პრობლემებთან დაკავშირებით, თქვენ უნდა შექმნათ ახალი თემა შესაბამის განყოფილებაში.

რუკაზე ნებისმიერი წერტილი შეიძლება იყოს მსოფლიოს ცენტრი. ის არც ცუდია და არც კარგი. ის უბრალოდ არის. აქ არ არის სათნოება და სირცხვილი. მარტო შენ ხარ სინდისთან. და ასე გაგრძელდება მანამ, სანამ რბოლა არ დასრულდება, სანამ არ მოვა დასასრული, სანამ არ გადავიქცევით ისეთ მოჩვენებებად, როგორებიც გვეჩვენებოდა. (გ) ფილმი "ლეგენდა"

გაურკვევლობისგან უფრო მეტს კარგავ, ვიდრე არასწორი გადაწყვეტილების გამო. (გ) კარმელა სოპრანო

აბა, აქ არის თქვენი პირველი რჩევა.

ეს ვირუსი დღესაც გვხვდება, მიუხედავად იმისა, რომ ადამიანებს აქვთ სხვადასხვა ანტივირუსული პროგრამა. აი, რას წერდა ჩემი ქმარი თავის ნახატებში...

იქნებ ვინმეს ეს ინფორმაცია გამოადგეს. ინტერნეტში ვეძებდი დეფრაგმენტაციას და... კრეკით ვიპოვე :). ჩემმა Comodo ანტივირუსმა მაშინვე დაიყვირა - win32.neshta.a ვირუსი, მაგრამ მე არ გავითვალისწინე მისი არგუმენტები და დაყენების საშუალება მივეცი.

აი, რა არის ცნობილი მის შესახებ: ნეშთა- მავნე კოდი (მოგვიანებით ვირუსი) გამოჩნდა ბელორუსიაში 2005 წლის ბოლოს. ვირუსმა სახელწოდება შესაძლოა ბელორუსული სიტყვის ტრანსლიტერაციიდან მიიღო "ნეშტა", რაც ნიშნავს "რაღაცას", "რაღაცას" და შესაძლოა ქალაქის სახელს. ნეშთამიეკუთვნება ფაილური ვირუსების კატეგორიას - ამჟამად არც თუ ისე პოპულარულია ვირუსულ პროგრამებს შორის.

ანტივირუსული პროგრამის მონაცემთა ბაზებში ნეშტა ცნობილია როგორც ვირუსი.Win32.NeshtaWin32.HLLP.Neshta(დოქტორი ვებ) Win32.ნეშტაWin32.ნეშუტა("Symantec Antivirus"), Win32: Trojan-gen("ავასტი!").

("Kaspersky Anti-Virus"), (NOD32),

როდესაც თქვენ აწარმოებთ ინფიცირებულ პროგრამას „სუფთა“ აპარატზე, ვირუსი აკოპირებს მის სხეულს ფაილში svchost.com(ზომა - 41,472 ბაიტი) Windows დირექტორიაში. ამის შემდეგ, დაარეგისტრირებს ამ ფაილს სისტემის რეესტრში , რის შედეგადაც ინფიცირებულ აპარატზე ნებისმიერი exe ფაილის გაშვებას წინ უსწრებს ვირუსის ფაილის გაშვება. შემდეგ, ვირუსი სკანირებს კომპიუტერის ხელმისაწვდომ ლოგიკურ დისკებს და აინფიცირებს exe ფაილებს, რომლებიც აკმაყოფილებენ გარკვეულ კრიტერიუმებს (ჩვეულებრივ, exe ფაილების დიდი უმრავლესობა). ინფექციის შემდეგ კომპიუტერის მუშაობა არ შეფერხდება.

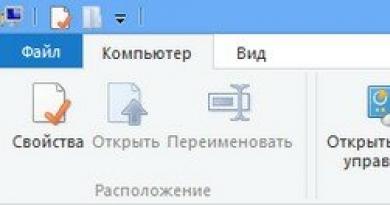

ანტივირუსით Neshta-ს დეინსტალაციის შემდეგ თქვენი კომპიუტერის ფუნქციონირების აღსადგენად, შეიძლება დაგჭირდეთ რეესტრში გასაღების მნიშვნელობის შეცვლა: HKCR\exefile\shell\open\commandთან "%Windows%\svchost.com "%1" %*"""% 1" %*"- არ არის ნახსენები windows\svchost.com on

აღმოჩნდა, რომ თუ შეუძლებელია მისი სხეულის კოპირება Windows-ის საქაღალდეში, ვირუსი ცდილობს დააკოპიროს საკუთარი თავი ადმინისტრატორის ანგარიშის პროფილში. და რეგისტრირებს მის გაშვებას რეესტრში იქიდან.

მე გადმოვწერე პროგრამა Kaspersky-დან და გავუშვი - მან ვერ იპოვა ვირუსი. მე გადმოვწერე პროგრამა Doctor Web-დან და გავუშვი - მან ვერ იპოვა ვირუსი. ძალიან უსიამოვნო მომენტი. თავი უნდა გამომეყენებინა).

win32.neshta.a ვირუსის მკურნალობის მეთოდი:

Პირველი– დააინსტალირეთ სისტემა მთლიანად, თუ ადრე ამოიღეთ იგი DOS-დან ანტივირუსით. ამ შემთხვევაში, თქვენ დაკარგავთ NESHTA-ით ინფიცირებულ ყველა EXE ფაილს.

მეორე.სამწუხაროდ, ანტივირუსების უმეტესობა არ მკურნალობს NESHTA-ით ინფიცირებულ ფაილებს, არამედ უბრალოდ წაშლის მათ. მაგრამ, y DRWEBარის უფასო პროგრამა, რომელსაც ე.წ CUREIT. შეგიძლიათ უფასოდ ჩამოტვირთოთ DRWEB ვებსაიტიდან. ასევე დაგჭირდებათ რეესტრის ფაილი, რომელიც შეგიძლიათ თავად გააკეთოთ შემდეგნაირად. შექმენით ტექსტური დოკუმენტი და შეიყვანეთ მასში შემდეგი მონაცემები:

@="\"%1\" %*"

@="\"%1\" %*"

შენიშვნა: REGEDIT4-ის შემდეგ ცარიელი ხაზია საჭირო.

შეინახეთ და დახურეთ ტექსტური დოკუმენტი. შემდეგ შეცვალეთ დოკუმენტის გაფართოება TXT-დან REG-ზე. ჩვენ ვაწარმოებთ შედეგად რეესტრის ფაილს და ვეთანხმებით მონაცემთა დამატებას. შემდეგ ჩვენ ვაწარმოებთ CUREIT პროგრამას და ვატარებთ სისტემის სრულ შემოწმებას. გასაკვირია, რომ კომუნალური პროგრამა ახლა ხედავს ვირუსს და მშვიდად ეპყრობა მას. Kaspersky-ის პროგრამა ჯერ კიდევ არ ავლენს ინფექციას - რაც სამწუხაროა. კარგი, განვაგრძოთ... წინადადებებზე, როგორიცაა „მკურნალობა“, ჩვენ ვეთანხმებით „დიახ ყველასთვის“.

120 გიგას დამუშავებას 8,5 საათი დასჭირდა, exe გაფართოებით დამუშავდა 950 ფაილი.